MOTS EN RAPPORT AVEC «CRYPTOGRAPHIE»

cryptographie

cryptogramme

polygraphie

informatique

cours

quantique

définition

asymétrique

symétrique

affine

disciplines

cryptologie

attachant

protéger

messages

aidant

souvent

secrets

clés

elle

distingue

cryptographie

comment

marche

introduction

vulgarisée

détaillée

expliquée

codes

dévoilés

bibmath

principes

expliqués

point

historique

mathématique

illustrés

applets

java

cryptage

tout

bienvenue

portail

découvrez

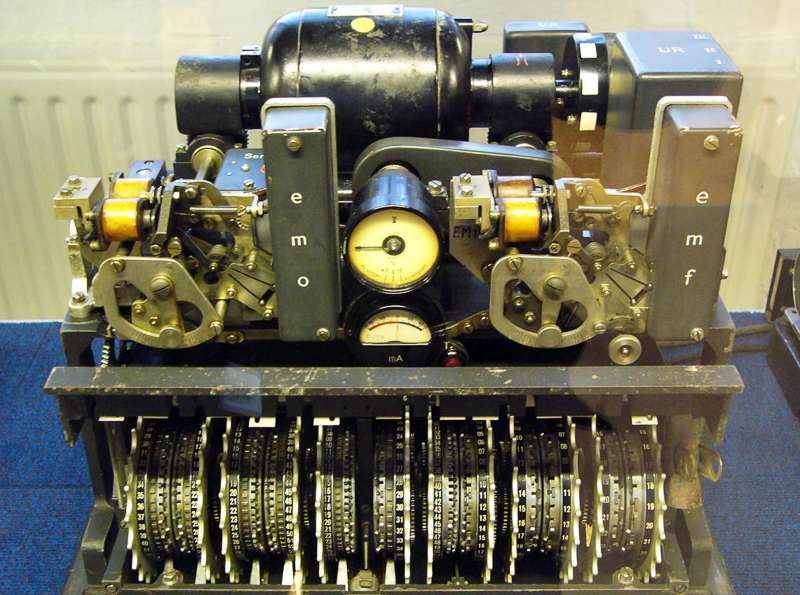

enigma

chiffre

césar

modernes

chiffrement

telles

nbsp

cryptanalyse

cryptographica

étude

jours

didier

müller

lycée

cantonal

porrentruy

persons

futura

sciences

vers

avec

téléphone

portable

record

distance

variables

continues

codage

10 LIVRES EN FRANÇAIS EN RAPPORT AVEC «CRYPTOGRAPHIE»

Découvrez l'usage de

cryptographie dans la sélection bibliographique suivante. Des livres en rapport avec

cryptographie et de courts extraits de ceux-ci pour replacer dans son contexte son utilisation littéraire.

1

Exercices et problèmes de

cryptographie

La cryptographie est un ensemble de techniques qui permettent d'assurer la sécurité des systèmes d'information.

2

La

cryptographie: ou, L'art d'écrire en chiffres

ou, L'art d'écrire en chiffres P. L. Jacob. CilAPlTRE 1". Définition de la

Cryptographie, son origine; notions historiques. . . 1 CHAP. ll. Auteurs qui ont

écrit sur la Cryptographie 55 ClMP. 111. Uègles et procédés de Cryptographie '. .

. . 01 TMAP.

3

La

cryptographie, ou, L'art d'écrire en chiffres: les ...

LA. CRYPTOGRAPHIE. ou L'ART D'ÉCRIRE EN CHIFFRES. CHAPITRE

PREMIER. DÉFINITION DF. LA CRYPTOGRAPHIE J SON OBIG1NE J NOTIONS

HISTORIQUES. Nous allons essayer de faire connaître quelques-uns des

procédés mis ...

4

La

cryptographie dévoilée ou art de traduire ou de ...

EXTRAIT DU RAPPORT FAIT A L'ACADÉMIE ROYALE, PAR M. LE BARON DE

RE1FFENBERG, MEMBRE, RAPPORTEUR DE LA COMMISSION. La

Cryptographie de M. Vesin me parait le développement d'une application fort

ingénieuse ...

Charles-François Vesin de Romanini, 1857

5

La

Cryptographie devoilée

Charles F. Vesin. Si ce chiffre est A, le deuxième sera B, H, T, et le plus souvent S

. Et pour le vice versa, on n'a qu'à comparer les chiffres avec les bigrammes de la

langue. Si les deuxièmes chiffres de deux bigrammes qui se suivent sont les ...

6

La politique de

cryptographie: les lignes directrices et les ...

La politique de cryptographie `a l'OCDE L'OCDE est un lieu d' ́echanges privil ́egi

́e pour passer en revue les questions d'int ́erˆet commun en ce qui concerne la

politique de cryptographie, car elle a l'habitude d'aborder les questions de ...

7

Dictionnaire de paléographie, de

cryptographie, de ...

La Cryptographie est 1 art d'écrire par des signes secrets ou des images

allégoriques connus seulement de ceux qui les adoptent pour leur

correspondance. Tous les objets de la nature , tels que les plantes, les fleurs , les

fruits , les animaux, ...

Jacques-Paul Migne, Migne, 1854

8

Dictionnaire de Paleographie, de

Cryptographie, de ...

CRYPTOGRAPHIE. 31. 32. 33. 3'». 35. 36. 37. 38. 39. h0'. DE La Cryptographie

est l art d'écrire par des signes secrets ou des images allégoriques connus

seulement de ceux qui les adoptent pour leur c0rrespondance. « Tous les objets

de la ...

9

La

cryptographie dévoilée ou art de traduire et de ...

372678 LA CRYPTOGRAPHIE DÉVOILÉE OU / AIIT IIII IBIDUIIIE 0II IIII

DÉCHIFFBEII TIIII'IIIS LIIS IICBITUIIES EN QUELQUE CARACTÈRE ET EN

QUELQUE LANGUE QUE CE SOIT QUOIQU'ON NE CONNAISSE NI CE

CARACTÈRE NI ...

Ch.-Fr Vesin de Romanini, 1857

10

Mathématiques appliquées L3: cours complet avec 500 tests et ...

La cryptanalyse regroupe l'ensemble des procédés mis au point pour

outrepasser (ou attaquer) les procédés de protection mis au point en

cryptographie. La cryptologie est la conjonction de ces deux disciplines,

cryptographie et cryptanalyse.

Alain Yger, Jacques-Arthur Weil, 2009

10 ACTUALITÉS CONTENANT LE TERME «CRYPTOGRAPHIE»

Découvrez de quoi on parle dans les médias nationaux et internationaux et comment le terme

cryptographie est employé dans le contexte des actualités suivantes.

Rapport sur l'Ecole de Recherche CIMPA-OUJDA 2015 « Théorie …

La théorie des corps de classes et ses applications (J.F. Jaulent, R. Kucera) – Les courbes elliptiques et la cryptographie (A. Azizi, G. Frey) «OujdaCity, juil 15»

Thales consolide ses activités drones en Pologne, Défense …

... le développement de l'UAV par l'industrie polonaise, notamment pour des équipements du type liaison de données, cryptographie, systèmes ... «Le Journal de l'Aviation, juil 15»

«Les politiques genevois manquent d'ambition pour l'Université»

Si un professeur comme Nicolas Gisin (ndlr: physicien, spécialiste de physique quantique et de cryptographie ) reste ici, c'est peut-être grâce à ... «Tribune de Genève, juil 15»

De Citibank à BitFury : la blockchain sourit aux audacieux ?

... infalsifiable sans intervention d'une autorité centrale, ce registre sécurisé par cryptographie sous-tend notamment la crypto-monnaie bitcoin, ... «ITespresso.fr, juil 15»

Le paiement sans contact est-il sans danger ?

Le paiement sans contact peut se révéler dangereux, selon Pierre-Alain Fouque. Ce spécialiste de la cryptographie a même désactivé cette ... «Francetv info, juil 15»

Chiffrement et signature électronique : de bons moyens pour …

Généralement le chiffrement des e-mails fait appel à la cryptographie à clé publique. Google utilise TLS, une technologie qui permet ... «JDN, juil 15»

OpenSSL : un correctif majeur doit être publié aujourd'hui

C'est un produit open source de cryptographie ancien et personne ne peut dire à ce jour s'il ne contient pas d'autres vulnérabilités enfouies ... «ZDNet France, juil 15»

Un nouvel algorithme secoue la cryptographie

Pour protéger la confidentialité de l'information, la cryptographie cherche à utiliser des problèmes mathématiques difficiles à résoudre, même ... «UP Magazine, juil 15»

Controverse sur le chiffrement : les experts montent au créneau

Parmi eux, plusieurs figures connues du milieu de la cryptographie : Bruce Shneier, auteur du livre Cryptographie appliquée et cryptologue ... «ZDNet France, juil 15»

Sophia : l'ETSI ouvre la voie aux standards sur la cybersécurité

... de clés quantiques (Quantum Key Distribution) et le second sur la sécurisation de la cryptographie quantique (Quantum Safe Cryptography). «Webtimemedias.com, juil 15»