BUKU BASA PRANCIS KAKAIT KARO «CRYPTOLOGIQUE»

Temukaké kagunané saka

cryptologique ing pilihan bibliografi iki. Buku kang kakait dening

cryptologique lan pethikan cekak kang padha kanggo nyediyakaké panggunané ing sastra Basa Prancis.

1

Dictionnaire terminologique de la systématique du langage

syndèse cryptologique J Dans LSL (272—286), Guillaume utilise ces termes

exclusivement sous la forme d'adjectifs et en combinaison avec syndèse* (

syndèse autoptique /cryptologique) ; quant aux adjectifs cryptique / acqptique, ils

sont ...

Annie Boone, André Joly, 2004

2

Sécuriser enfin son PC: Réflexes et techniques contre les ...

À titre indicatif, on rencontre dans la littérature de nombreuses dénominations

pour désigner la valeur produite par un algorithme de hachage : empreinte

numérique, condensé cryptologique, checksum cryptologique, résumé, code de ...

3

La fracture cryptographique

3. le. beStiaire. cryPtologique. Contrairement à celui de Jacques Prévert, l'

inventaire des procédés cryptographiques ne contient pas encore de raton

laveur. On distingue plusieurs types de procédés suivant la fonction qu'ils

remplissent.

4

Essai sur la philosophie des sciences; ou, Exposition ...

On en voit maintenant la raison ; c'est que l'embranchement entier des sciences

naturelles doi t être considéré comme le point de vue troponomique de l'univers.

Enfin , quoique le point de vue cryptologique soit plus manifeste dans la ...

André-Marie Ampère, Charles Augustin Sainte-Beuve, 1838

5

Recherches en linguistique étrangère

En fait, il n'en est rien : il ne s'agit pas de déplacer les éléments dans un but

cryptologique ; il s'agit simplement d'un simulacre : on fait comme si le verbe était

«do-good». Quant à la formation très voisine giver upper, elle combine le

simulacre ...

6

Essai sur la philosophie des sciences, ou Exposition ...

t? point de vue cryptologique consiste toujours tantôt à remonter aui causes des

faits connus , tantôt à déterminer les effets qui ggivenlz' résulter aê causes

connues; seulement la recherche des causes se réduit plus souvent à celle des ...

7

La correspondance scientifique de Gustave Guillaume

Et dans la science du langage, dont le premier état autoptique est concevoir sous

voir et le second état cryptologique : voir sous concevoir516. Autrement dit : 1er

état = concevoir selon qu'on voit. Résultat = un grand voir et un plus ou moins ...

Gustave Guillaume, Marjolaine Malengreau, 1995

8

Leçons de linguistique de Gustave Guillaume

D'avoir transcendé la syndèse cryptologique en la portant de son parfait, où l'

hypodèse se négative, à un plus-que-parfait où llvy- podèse, multipliée en sa

négativité par elle-même, recouvre la 26 positivité, a donc eu cette conséquence

de ...

Gustave Guillaume, Roch Valin, W. H. Hirtle, 1995

9

Les Études philosophiques

On a en syndèse cryptologique par premier état : Dèse = concevoir au parfait de

plénitude. Hypodèse = voir au parfait de nullitude. Conservé tel, cet état apertural

de la syndèse cryptologique en susciterait l'extinction, aucune syndèse — la ...

La difficulté initialement rencontrée — qui sera finalement levée — c'est de faire

positivement existante la syndèse cryptologique nonobstant que le second de

ses deux termes, l'hypodèse siégeant au voir y doive affronter, obligé d'y

satisfaire, ...

BABAGAN WARTA KANG NGLEBOKAKÉ ARAN «CRYPTOLOGIQUE»

Weruhi yèn pawarta nasional lan internasional wis ngomongaké lan kepriyé aran

cryptologique digunakaké ing babagan warta iki.

Des spécialistes israéliens prouvent qu'on peut pirater un PC …

... vont présenter tous les détails de leur travail en septembre prochain à Saint-Malo, à l'occasion de la conférence cryptologique CHES 2015. «JSSNews, Jul 15»

Pirater un PC grâce aux ondes du processeur, c'est possible !

Les 4 chercheurs vont présenter cette découverte au mois de septembre prochain à Saint-Malo, à l'occasion de la conférence cryptologique ... «Presse-citron, Jun 15»

Figures du visage

... par l'étude cryptologique du visage, par l'idée que le visage est un message passionnant qu'il faut déchiffrer inlassablement pour y déceler ... «La Règle du Jeu, Apr 15»

Ce big data qui sait tout

Là encore la France a des qualités structurelles avec une remarquable école universitaire mathématique et cryptologique. La défense des OIV ... «Sud Ouest, Nov 14»

l'art des codes secrets,

Où intervient l'adversaire, partenaire obligé du jeu cryptologique, sans qui la sécurité ne peut finalement pas être assurée ? Quel a été l'apport ... «Futura Sciences, Feb 14»

Espionnage: la NSA capable de déchiffrer les données cryptées sur …

... les superpuissances seront reconnues ou brisées sur la base de la puissance de leurs programmes d'analyse cryptologique". "C'est le prix à ... «L'Express, Sep 13»

Les USA consacrent 11 milliards de dollars au déchiffrement des …

... 11 milliards de dollars, est consacrée "programme cryptologique consolidé", dans lequel figurent les dépenses en déchiffrement réalisées au ... «Numerama, Agus 13»

On a lu le nouveau Dan Brown: C'est ni fait ni enfer

Sniffeurs d'ésotérisme, perdez toute espérance cryptologique. Ici, l'ambiance est moins à la gnose qu'au sudoku et au calembour. Au début du ... «Le Nouvel Observateur, Mei 13»

Les néologismes, c'est trop swag !

Quand il est compréhensible, le vocabulaire des banlieues perd sa dimension cryptologique… Et doit se renouveler. -Reporters/Photononstop. «lavenir.net, Mei 13»

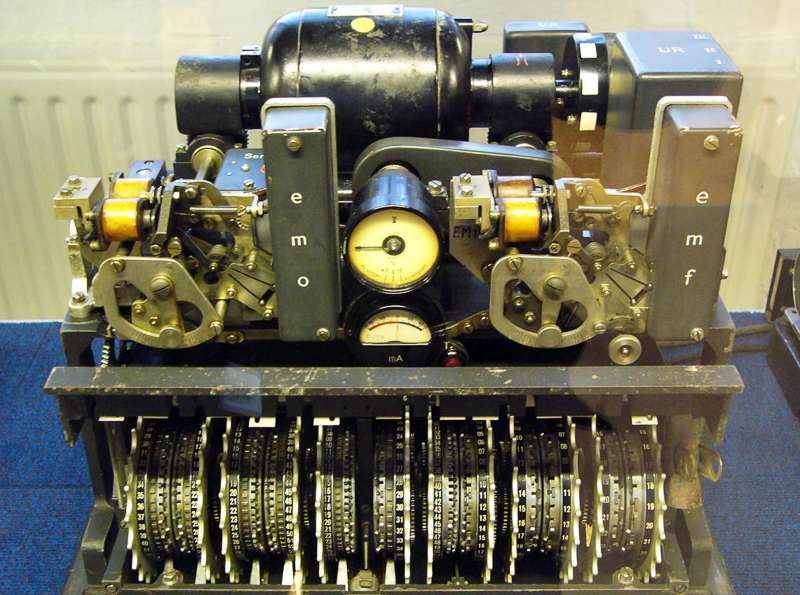

La « science du secret » s'invite au Musée des Transmissions de …

Cette gigantesque bataille cryptologique sera d'ailleurs à l'origine de la construction du premier véritable ordinateur et par là même du ... «Global Security Mag, Sep 12»